Советы бухгалтерам по работе на компьютере с системой банк-клиент

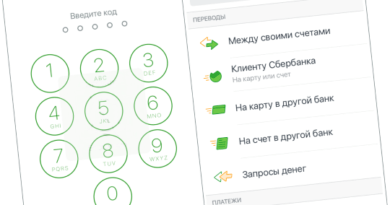

Вряд ли можно спорить с тем, что система «клиент-банк» – очень удобный и эффективный инструмент для любого бухгалтера: один раз воспользовавшись его преимуществами, сотрудники порой полностью отказываются от визитов в банк и «бумажных» платежей. Тем актуальнее проблема безопасности работы в таких системах – их несоблюдение чревато утечкой информации и денежных средств.

Методы защиты при работе с клиент-банком

- Постоянно следить за обновлением операционной системы, на которой установлен клиент-банк. ОС должна быть не старше Windows 7. Кроме того, обязательным считается наличие актуальной версии Microsoftsecurityessentials.

- Необходимо установить хорошую антивирусную программу и настроить сервер с тем, чтобы отфильтровывать посещения неблагонадежных страниц. Опять-таки очень важно следить за обновлениями фаервола (межсетевого экрана). В большинстве случаев это специальные патчи, при помощи которых залатываются обнаруженные бреши в системе, вследствие чего та становится менее уязвимой. От обновления к обновлению таких заплаток становится больше, а шансов заразиться – меньше.

- По возможности избегать выхода в Интернет с компьютера, посредством которого осуществляются электронные платежи в соответствующих системах (онлайн-банкинг, Яндекс.Деньги, WebMoney и системы клиент-банк).

- Если клиент-банк работает не в режиме онлайн и выходить в интернет все же приходится, то следует выбрать такой браузер, который будет препятствовать проникновению заражения на рабочий компьютер. В этом плане наиболее надежным следует признать Яндекс Браузер - Мы рекомендуем, неплохо блокирует злостные сервисы и Firefox (Так же неплохой вариант, некоторые специалисты выводят его на первое место по надёжности).

- Ни в коем случае не кликать по всплывающим баннерам, окнам, ссылкам и прочему мусору. Единственный «крестик», на который можно нажать в такой ситуации, − тот, что закрывает окно всей вкладки браузера ( находится как принято горизонтальной панелью в верхней части браузера).

- Категорически отказаться от установки каких бы то ни было приложений, кодеков, скриптов, сертификатов соответствия и пр. Иногда это требуется для того, чтобы открыть скачанные файлы (музыку, фильмы и пр.). Выполнение этой операции приведет к тому, что на вашем компьютере появится целый букет вирусов, троянов, червей, бекдоров, надстроек и прочих злокачественных примочек.

- Нужно не лениться и время от времени сканировать компьютер антивирусными программами. Один раз в неделю рекомендуется делать тотальную проверку любой программой на выбор или, лучше, всеми сразу: adaware, mse, nod32, Malwarebytes, avz и пр. Плюс после каждого рабочего дня делаем зачистку ошибок реестра и временных файлов при помощи утилиты Ccleaner.

- Тщательно сверяйте все реквизиты. Некоторые банки для подтверждения реквизитов присылают СМС (это некоторым образом спасает главное проверять тщательно всю информацию), ибо мошенники зачастую пользуются невнимательностью, перехватывая такие письма и меняя реквизиты на свои. В итоге отправленные вами средства могут прийти вовсе не в тот банк, что нужно было (куда именно – догадайтесь сами).

- Учетную запись, посредством которой выполняется работа в клиент-банке на правах обычного пользователя, лучше защитить паролем. Кроме того, своя учетная запись должна быть у администратора, тоже под паролем. Эти меры призваны задержать злоумышленника, пока тот будет пытаться получить доступ к администрированию или же повысить права текущей записи.

- Не будет лишним обзавестись программно-аппаратными комплексами анализа сетевого трафика.

- По окончании рабочего дня нужно удалять из портов e-token, криптоключи на флешках, извлекать из дисковода дискеты с такими криптоключами и сертификатами соответствия. Настоятельно не рекомендуем хранить их на каком-либо компьютере сети.

- Опять же по окончании рабочего дня нужно выключать компьютер. То же можно делать и при длительных обеденных перерывах, хотя можно ограничиться и закрытием всех браузеров, самого клиент-банка, выключением систем обмена мгновенными сообщениями (прежде всего, ICQ, этот сервис, к сожалению, весьма уязвим) и выходом из учетной записи операционной системы. Лучше отключить компьютер вовсе.

Меры предосторожности не технического характера

- Держать часть денежных средств на счетах доверенных лиц. По мере необходимости средства должны поступать самой фирме, после чего та может производить расчеты с контрагентами. Это может привести к увеличению сроков оплаты, зато заметно осложнит жизнь злоумышленникам.

- Наладить цепь для перевода средств так, чтобы вне зависимости от того, кто будет получателем, деньги проходили через один или несколько банков. Это позволит вам в случае неправильного или несанкционированного перевода отменить платеж. К минусам такой тактики относим опять-таки возможные задержки и повышение стоимости переводов, поскольку каждому участвующему в цепи банку нужно будет выплатить комиссию.

- Обучить сотрудников, выполняющих операции с денежными средствами, а также специалистов технической службы и отдела безопасности работе с системами электронных платежей с клиент-банком, а также разъяснить им возможные угрозы, методы хищения средств посредством нарушения защиты информации и меры предосторожности.

Заключение

В заключение отметим, что безопасность работы в клиент-банке не должна быть одноразовой мерой по принципу «сделали – и забыли». Напротив, эта деятельность должна носить комплексный и перманентный характер: требуется постоянно следить за обновлениями ПО, антивирусных программ, повышением квалификации сотрудников и профилактикой нарушений изложенных выше правил безопасности.

/rating_on.png)